VDI/OpenUDS

Введение

OpenUDS это много-платформенный брокер подключений для создания и управления виртуальными рабочими местами.

Основные компоненты решения VDI на базе OpenUDS:

- OpenUDS Server (openuds-server) — брокер подключений пользователей, а так же интерфейс администратора для настройки.

- SQL Server. Для работы django приложения, которым является openuds-server необходим SQL сервер, например, mysql или mariadb. Может быть установлен на отдельном сервере.

- Платформа для запуска клиентских окружений и приложений. OpenUDS совместима со множеством систем виртуализации: PVE, OpenNebula, oVirt, OpenStack. Так же возможно использование с отдельным сервером без виртуализации (аналог терминального решения).

- OpenUDS Client (openuds-client) — клиентское приложения для подключения к брокеру соединений и дальнейшего получения доступа к виртуальному рабочему окружению

- OpenUDS Tunnel (openuds-tunnel) — решение для туннелирования обращений от клиента к виртуальному рабочему окружению. Предназначено для предоставления доступа из недоверенных сегментов сети, например, из Интернет. Устанавливается на отдельный сервер.

- OpenUDS Actor (openuds-actor) — ПО для гостевых виртуальных машин, реализует связку виртуальной машины и брокера соединений.

| Компонент | ОЗУ | ЦП | Диск |

|---|---|---|---|

| OpenUDS Server | 2 ГБ | 2 vCPUs | 8 ГБ |

| SQL Server | 1 ГБ | 2 vCPUs | 10 ГБ |

| OpenUDS Tunnel | 2 ГБ | 2 vCPUs | 13 ГБ |

Установка

Установка mysql/mariadb

Установить MySQL (MariaDB), запустить и добавить в автозагрузку сервер mariadb, задать пароль root для mysql и настройки безопасности:

# apt-get install mariadb-server

# systemctl enable --now mariadb.service

# mysql_secure_installation

$ mysql -u root

Создать базу данных dbuds, пользователя базы данных dbuds с паролем password и предоставить ему привилегии в базе данных dbuds:

MariaDB> CREATE DATABASE dbuds CHARACTER SET utf8 COLLATE utf8_general_ci;

MariaDB> CREATE USER 'dbuds'@'%' IDENTIFIED BY 'password';

MariaDB> GRANT ALL PRIVILEGES ON dbuds.* TO 'dbuds'@'%';

MariaDB> FLUSH PRIVILEGES;

MariaDB> exit;

OpenUDS Server

Установка OpenUDS Server

# apt-get install openuds-server-nginx

Будут установлены:

- openuds-server — django приложение;

- gunicorn — сервер приложений. Обеспечивает запуск django как стандартного WSGI приложения;

- nginx — http-сервер, используется в качестве reverse-proxy для доступа к django приложению, запущенному с помощью gunicorn.

Настройка OpenUDS Server

- отредактировать /etc/openuds/settings.py, указав корректные данные для подключения к SQL серверу:

DATABASES = { 'default': { 'ENGINE': 'django.db.backends.mysql', 'OPTIONS': { 'isolation_level': 'read committed', }, 'NAME': 'dbuds', # Or path to database file if using sqlite3. 'USER': 'dbuds', # Not used with sqlite3. 'PASSWORD': 'password', # Not used with sqlite3. 'HOST': 'localhost', # Set to empty string for localhost. Not used with sqlite3. 'PORT': '3306', # Set to empty string for default. Not used with sqlite3. } }

- «заполнить» базу данных первоначальными данными:

# su -s /bin/bash - openuds $ cd /usr/share/openuds $ python3 manage.py migrate $ exit

- запустить gunicorn:

# systemctl enable --now openuds-web.service

- запустить nginx:

# ln -s ../sites-available.d/openuds.conf /etc/nginx/sites-enabled.d/openuds.conf # systemctl enable --now nginx.service

- запустить менеджер задач OpenUDS

# systemctl enable --now openuds-taskmanager.service

- подключиться к серверу OpenUDS с помощью браузера https://<openuds_address>:

Чтобы получить доступ к администрированию OpenUDS следует в меню пользователя выбрать пункт «Панель управления» («Dashboard»):

Дополнительная информация о настройках django приложений:

https://docs.djangoproject.com/en/2.2/howto/deployment/wsgi/ https://docs.djangoproject.com/en/2.2/ref/databases/

OpenUDS Tunnel

Установка OpenUDS Tunnel

# apt-get install openuds-tunnel

Настройка OpenUDS Tunnel

На OpenUDS Tunnel:

- Указать адрес OpenUDS сервера (брокера) в файле /etc/openuds-tunnel/udstunnel.conf:

uds_server = http://192.168.0.53/uds/rest/tunnel/ticket uds_token = 5ba9d52bb381196c2a22e495ff1c9ba4bdc03440b726aa8b

- Запустить и добавить в автозагрузку сервис OpenUDS Tunnel:

# systemctl enable --now openuds-tunnel.service

На сервере OpenUDS:

- Зарегистрировать туннельный сервер, выполнив команду:

# openuds_tunnel_register.py -H 192.168.0.88 -n Tunnel -t 5ba9d52bb381196c2a22e495ff1c9ba4bdc03440b726aa8b Tunnel token register success. (With token: 5ba9d52bb381196c2a22e495ff1c9ba4bdc03440b726aa8b)

- где:

- -H 192.168.0.88 — IP-адрес туннельного сервера;

- -n Tunnel — название туннеля;

- -t 5ba9d52….40b726aa8b — токен туннельного сервера (из файла udstunnel.conf).

- См.также openuds_tunnel_register.py --help

- Создать туннельный транспорт, например, X2Go. На вкладке «Туннель» указать IP-адрес и порт туннельного-сервера: 192.168.0.88:7777

# mysql -u root -p

MariaDB> USE dbuds;

MariaDB> INSERT INTO `uds_tunneltoken` VALUES (ID,'admin','192.168.0.88','192.168.0.88','Tunnel','5ba9d52bb381196c2a22e495ff1c9ba4bdc03440b726aa8b','2022-11-15');

MariaDB> exit;

Настройка HTML5

На OpenUDS Tunnel:

- В файле /etc/guacamole/guacamole.properties привести значение параметра uds-base-url к виду:

- http://<IP openuds сервера>/uds/guacamole/auth/<Токен из файла udstunnel.conf>/

- Например:

- uds-base-url=http://192.168.0.53/uds/guacamole/auth/5ba9d52bb381196c2a22e495ff1c9ba4bdc03440b726aa8b

- Настроить tomcat:

- для подключения по http:

- т.к. tomcat по умолчанию работает на порту 8080, то перед запуском tomcat необходимо, либо остановить службу ahttpd:

# systemctl disable --now ahttpd- либо изменить порт 8080 в файле /etc/tomcat/server.xml на другой допустимый номер порта, например, 8081:

<Connector port="8081" protocol="HTTP/1.1" connectionTimeout="20000" redirectPort="8443" />

- для подключения по https: в файл /etc/tomcat/server.xml добавить новый Connector, в котором указать порт (в примере 10443), сертификат (файл .crt, .pem и т.д.), закрытый ключ (.key, .pem и т.д.):

<Connector port="10443" protocol="org.apache.coyote.http11.Http11AprProtocol" SSLEnabled="true" ciphers="A-CHACHA20-POLY1305,ECDHE-RSA-CHACHA20-POLY1305,ECDHE-ECDSA-AES128-GCM-SHA256,ECDHE-RSA-AES128-GCM-SHA256,ECDHE-ECDSA-AES256-GCM-SHA384,ECDHE-RSA-AES256-GCM-SHA384,DHE-RSA-AES128-GCM-SHA256,DHE-RSA-AES256-GCM-SHA384,ECDHE-ECDSA-AES128-SHA256,ECDHE-RSA-AES128-SHA256,ECDHE-ECDSA-AES128-SHA,ECDHE-RSA-AES256-SHA384,ECDHE-RSA-AES128-SHA,ECDHE-ECDSA-AES256-SHA384,ECDHE-ECDSA-AES256-SHA,ECDHE-RSA-AES256-SHA,DHE-RSA-AES128-SHA256,DHE-RSA-AES128-SHA,DHE-RSA-AES256-SHA256,DHE-RSA-AES256-SHA,ECDHE-ECDSA-DES-CBC3-SHA,ECDHE-RSA-DES-CBC3-SHA,EDH-RSA-DES-CBC3-SHA,AES128-GCM-SHA256,AES256-GCM-SHA384,AES128-SHA256,AES256-SHA256,AES128-SHA,AES256-SHA,DES-CBC3-SHA" maxThreads="500" scheme="https" secure="true" SSLCertificateFile="/etc/openuds-tunnel/ssl/certs/openuds-tunnel.pem" SSLCertificateKeyFile="/etc/openuds-tunnel/ssl/private/openuds-tunnel.key" maxKeepAliveRequests="1000" clientAuth="false" sslProtocol="TLSv1+TLSv1.1+TLSv1.2" />

- для подключения по http:

- Запустить сервисы guacd и tomcat:

# systemctl enable --now guacd tomcat

На сервере OpenUDS при создании нового туннельного транспорта HTML5RDP на вкладке «Туннель» указать IP-адрес и порт туннельного-сервера:

- http://192.168.0.88:8080 — для подключения по http;

- https://192.168.0.88:10443 — для подключения по https.

Обновление

После обновления openuds-server до новой версии необходимо выполнить следующие действия:

1. Перенести изменения из нового конфигурационного файла /etc/openuds/settings.py.rpmnew (если они есть) в используемый /etc/openuds/settings.py. Проверить, что изменилось можно так:

# diff -u --color /etc/openuds/settings.py /etc/openuds/settings.py.rpmnew

2. Выполнить миграцию базы данных:

# su -s /bin/bash - openuds -c "cd /usr/share/openuds; python3 manage.py migrate"

3. Перезагрузить систему, так как при обновлении не создаётся файл /run/openuds/socket.

Настройка

Подключение системы виртуализации

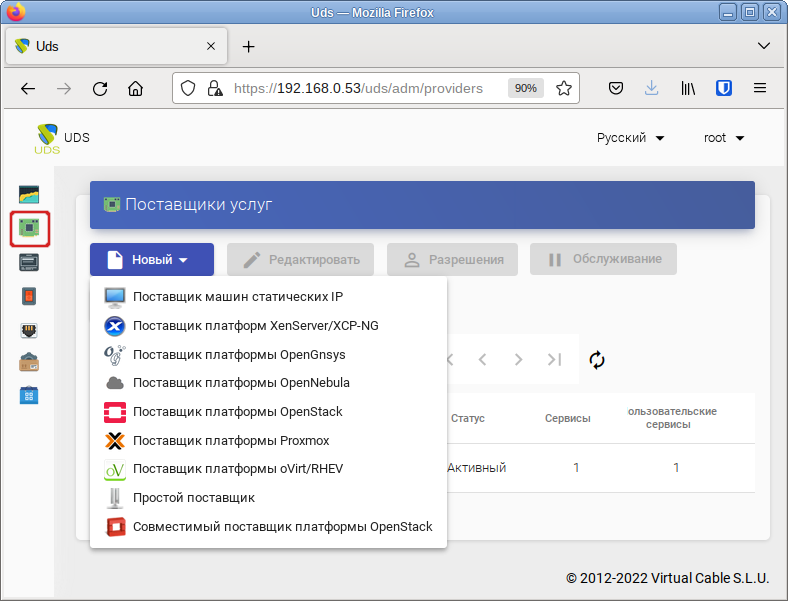

В разделе «Поставщики услуг» («Services») подключить один из поставщиков («Service providers»):

- Поставщик платформы Proxmox (Proxmox Platform Provider);

- Поставщик платформы OpenNebula (OpenNebula Platform Provider);

- Поставщик платформы OpenStack (OpenStack Platform Provider);

- Поставщик платформы oVirt/RHEV (oVirt/RHEV Platform Provider);

- Отдельный сервер без виртуализации: Поставщик машин статических IP (Static IP Machines Provider).

OpenNebula

Минимальные параметры для настройки «Поставщик платформы OpenNebula»:

- вкладка «Основной»: название, IP-адрес сервера OpenNebula (поле «Хост»), порт подключения, имя пользователя (с правами администратора) и пароль:

- вкладка «Расширенный»: максимальное количество одновременно создаваемых ВМ, максимальное количество одновременно удаляемых ВМ, таймаут подключения к OpenNebula в секундах:

Используя кнопку «Проверить», можно убедиться, что соединение установлено правильно.

После интеграции платформы OpenNebula в OpenUDS необходимо создать базовую службу типа «OpenNebula Live Images». Для этого можно дважды щелкнуть мышью по строке созданного поставщика услуг или в контекстном меню поставщика выбрать пункт «Подробность»:

В открывшемся окне на вкладке «Поставщики услуг» («Services») выбрать «Новый»→«Действующие образы OpenNebula»:

Заполнить параметры конфигурации. Вкладка «Основной» («Main»):

- «Имя» («Name») — название службы;

- «Хранилище» («Datastore») — хранилище.

Вкладка «Машина» («Machine»):

- «Базовый шаблон» («Base Template») — шаблон ВМ, используемый системой OpenUDS для развертывания виртуальных рабочих столов (см. VDI/OpenUDS#Подготовка_шаблона_виртуальной_машины);

- «Имена машин» («Machine Names») — базовое название для клонов с этой машины (например, Desk-kwork-);

- «Длина имени» («Name Length») — количество цифр счетчика, прикрепленного к базовому имени рабочих столов (например, если Длина имени = 3, названия сгенерированных рабочих столов будут: Desk-kwork-000, Desk-kwork-001 ... Desk-kwork-999).

После того, как среда OpenUDS будет настроена и будет создан первый «пул служб», в среде OpenNebula можно будет наблюдать, как разворачиваются рабочие столы. Сначала будет создан образ ВМ («UDSP-pool_name-DSK») — клон образа, шаблон («UDSP-pool_name-publishing-number») — клон ВМ, выбранной при регистрации службы. После завершения процесса создания клона будут созданы рабочие столы («Machine_Name-Name_Length»).

PVE

Минимальные параметры для настройки «Поставщик платформы Proxmox»:

- вкладка «Основной»:

- «Имя» («Name») — название поставщика;

- «Хост» («Host») — IP-адрес/имя сервера или кластера;

- «Порт» («Port») — порт подключения;

- «Имя пользователя» («Username») — имя пользователя с достаточными привилегиями в PVE (в формате пользователь@аутентификатор);

- «Пароль» («Password») — пароль пользователя.

- вкладка «Расширенный»:

- «Одновременное создание» («Creation concurrency») — максимальное количество одновременно создаваемых ВМ;

- «Одновременное удаление» («Removal concurrency») — максимальное количество одновременно удаляемых ВМ;

- «Таймаут» («Timeout») — таймаут подключения к Proxmox в секундах;

- «Начальный VmId» («Starting VmId») — идентификатор ВМ, с которым OpenUDS начнет генерировать ВМ на Proxmox (>=10000);

- «Диапазон MAC-адресов» («Macs range») — диапазон MAC-адресов, которые будут использоваться рабочими столами.

Используя кнопку «Проверить», можно убедиться, что соединение установлено правильно.

После интеграции платформы PVE в OpenUDS необходимо создать базовую службу типа «Связанный клон Proxmox» («Proxmox Linked Clone»). Для этого можно дважды щелкнуть мышью по строке созданного поставщика услуг или в контекстном меню поставщика выбрать пункт «Подробность»:

В открывшемся окне на вкладке «Поставщики услуг» («Services») выбрать «Новый»→«Связанный клон Proxmox»:

Заполнить параметры конфигурации. Вкладка «Основной» («Main»):

- «Имя» («Name») — название службы;

- «Пул» («Pool») — пул, в котором будут находиться ВМ, созданные OpenUDS;

- «Высокая доступность» («HA») — включать ли созданные ВМ в группу HA PVE;

- «Сначала попробовать SOFT Shutdown» («Try SOFT Shutdown first») — если активно, OpenUDS попытается, перед уничтожением автоматически сгенерированного виртуального рабочего стола, выполнить контролируемое отключение машины.

Вкладка «Машина» («Machine»):

- «Базовая машина» («Base Machine») — шаблон ВМ, используемый системой OpenUDS для развертывания виртуальных рабочих столов (см. VDI/OpenUDS#Подготовка_шаблона_виртуальной_машины);

- «Хранилище» («Storage») — хранилище, где будут храниться сгенерированные виртуальные рабочие столы (поддерживаются хранилища, позволяющие создавать «Снимки»);

- «Имена машин» («Machine Names») — базовое название для клонов с этой машины (например, Desk-SL-);

- «Длина имени» («Name Length») — количество цифр счетчика, прикрепленного к базовому имени рабочих столов (например, если Name Length = 3, названия сгенерированных рабочих столов будут: Desk-SL-000, Desk-SL-001 ... Desk-SL-999).

После того, как среда OpenUDS будет настроена и будет создан первый «пул служб», в среде PVE можно будет наблюдать, как разворачиваются рабочие столы. Сначала будет создан шаблон («UDS-Publication-pool_name-publishing-number») — клон ВМ, выбранной при регистрации службы. После завершения процесса создания клона будут созданы рабочие столы («Machine_Name-Name_Length»):

Удалённый доступ к отдельному серверу (Static IP Machine Provider)

OpenUDS позволяет создать подключение к отдельным устройствам (физическим или виртуальным). Доступ к отдельной машине осуществляется путем назначения IP-адресов пользователям.

Для регистрации поставщика данного типа следует в разделе «Поставщики услуг» («Services») нажать кнопку «Новый» и выбрать пункт «Поставщик машин статических IP» («Static IP Machine Provider»):

Для настройки «Поставщика машин статических IP» достаточно задать название поставщика.

Для создания базовых услуг «Поставщика машин статических IP» следует дважды щелкнуть мышью по строке созданного поставщика или в контекстном меню поставщика выбрать пункт «Подробность» («Detail»):

OpenUDS позволяет создавать два типа услуг «Поставщика машин статических IP»:

- «Статический множественный IP-адрес» («Static Multiple IP»)

- Используется для подключения одного пользователя к одному компьютеру. Поддерживается неограниченное количество IP-адресов (можно включить в список все устройства, которые должны быть доступны удалённо). По умолчанию система будет предоставлять доступ к устройствам в порядке FIFO, т.е. первый пользователь получивший доступ к этому пулу, получает доступ к машине с первым IP-адресом из списка. Также можно настроить выборочное распределение, чтобы определённому пользователю назначался определенный компьютер (IP-адрес).

- «Статический одиночный IP-адрес» («Static Single IP»)

- Используется для подключения нескольких пользователей к одному компьютеру. При обращении каждого нового пользователя будет запускаться новый сеанс.

Для создания новой услуги типа «Поставщик машин статических IP» на вкладке «Services» нажмите «Новый»→«Статический множественный IP-адрес» или «Новый»→«Статический одиночный IP-адрес»:

Параметры конфигурации для услуги «Статический множественный IP-адрес»:

- Вкладка «Основной»:

- «Имя» («Name») — название службы;

- «Список серверов» («List of servers») — один или несколько IP-адресов машин, к которой будет осуществляться доступ (машины должны быть включены и настроены см. VDI/OpenUDS#Подготовка_шаблона_виртуальной_машины);

- «Ключ услуги» («Service Token») — токен, который будет использоваться клиентами для связи с сервисом. Если в этом поле не указан токен (пусто), система не будет контролировать сеансы пользователей на компьютерах. Таким образом, когда компьютер назначается пользователю, это назначение будет сохраняться до тех пор, пока администратор не удалит его вручную. При наличии токена сеансы пользователей будут контролироваться (при выходе из сеанса, компьютеры снова становятся доступными для доступа других пользователей). Если токен указан, необходимо, чтобы на компьютерах (IP-адрес, которых указан в поле «Список серверов») был установлен Unmanaged UDS Actor (см. OpenUDS_Windows#Unmanaged_OpenUDS_Actor).

- Вкладка «Расширенный»:

- «Проверить порт» («Check port») — порт, по которому система может проверить, доступен ли компьютер. Если компьютер не доступен, система автоматически предоставит следующее устройство в списке. 0 — не проверять доступность компьютера;

- «Пропустить время» («Skip time») — период (в минутах), в течение которого не будет проверяться доступность недоступной машины;

- «Максимальное количество сеансов на машину» — максимальная продолжительность сеанса (в часах), прежде чем OpenUDS решит, что эта машина заблокирована и освободит её (0 означает «никогда»).

Просмотреть/изменить привязанные сеансы можно в разделе «Пулы услуг» (см. VDI/OpenUDS#Настройка_«Пула_услуг»_(«Service_Pools»)) на вкладке «Назначенные сервисы»:

Параметры конфигурации для услуги «Статический одиночный IP-адрес»:

- «Имя» («Name») — название службы;

- «IP адрес машины» («Machine IP») — IP-адрес машины, к которой будет осуществляться доступ (машина должна быть включена и настроена см. VDI/OpenUDS#Подготовка_шаблона_виртуальной_машины).

Настройка аутентификации пользователей

Аутентификаторы

«Аутентификатор» проверяет подлинность пользователей и предоставляет пользователям и группам пользователей разрешения на подключение к различным виртуальным рабочим столам.

Аутентификатор не является обязательным компонентом для создания «пула услуг», но если не создан хотя бы один аутентификатор, не будет пользователей, которые смогут подключаться к службам на платформе Openuds.

При создании любого аутентификатора заполняется поле «Метка» («Label»), которое включает прямую проверку в аутентификаторе. Это позволяет пользователю пройти проверку подлинности с помощью указанного аутентификатора, даже если в среде OpenUDS настроено несколько аутентификаторов. Для этого нужно получить доступ к экрану входа OpenUDS в формате: OpenUDS-server/uds/page/login/label (например, https://192.168.0.53/uds/page/login/AD).

Для настройки аутентификации в разделе «Аутентификаторы» («Authentificators») необходимо выбрать тип аутентификации пользователей. Можно выбрать как внешние источники (Active Directory, OpenLDAP и т. д.), так и внутренние (внутренняя база данных, IP-аутентификация):

Внутренняя база данных

При использовании аутентификации «Внутренняя БД» («Internal Database») данные пользователей и групп хранятся в базе данных, к которой подключен сервер OpenUDS.

Для создания аутентификации типа «Внутренняя БД» в разделе «Аутентификаторы» следует нажать кнопку: «Новый» → «Внутренняя БД».

Минимальные параметры конфигурации (вкладка «Основной»): имя аутентификатора, приоритет и метка:

После того, как аутентификатор типа «Внутренняя БД» создан, нужно будет зарегистрировать пользователей и группы пользователей. Для этого следует выбрать созданный аутентификатор, во вкладке «Группы» («Groups») создать группы пользователей, затем во вкладке «Пользователи» («Users») создать пользователей.

Regex LDAP Authenticator

Этот аутентификатор позволяет пользователям и группам пользователей, принадлежащих практически любому аутентификатору на основе LDAP, получать доступ к виртуальным рабочим столам и приложениям.

FreeIPA

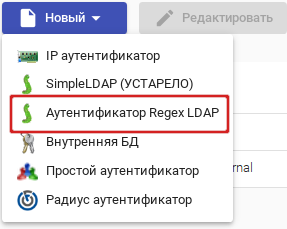

1. В разделе «Аутентификаторы» нажать кнопку: «Новый» → «Аутентификатор Regex LDAP» («Regex LDAP Authenticator»).

2. Заполнить поля первых трёх вкладок (в примере указан домен freeipa.test):

На вкладке «Основной» указать имя аутентификатора, приоритет, метку, IP-адрес FreeIPA-сервера, порт (обычно 389 без ssl, 636 с ssl):

Вкладка «Учётные данные»: имя пользователя (в формате uid=user_freeipa,cn=users,cn=accounts,dc=example,dc=test) и пароль:

Вкладка «LDAP информация»: общая база пользователей, класс пользователей LDAP, идентификатор атрибута пользователя, атрибут имени пользователя, атрибут имени группы:

3. Помимо указания источника пользователей необходимо добавить существующую группу LDAP, в которую они входят. Для этого выбрать созданный аутентификатор, на вкладке «Группы» выбрать «Новый» → «Группа».

4. Заполнить dn существующей группы (для FreeIPA по умолчанию это группа cn=ipausers,cn=groups,cn=accounts,dc=freeipa,dc=test), можно также указать разрешённые пулы:

Active Directory

Настройка аутентификации в Active Directory (например, на samba-dc) аналогична FreeIPA кроме некоторых различий (на примере домена test.alt):

1. На вкладке «Основной» указать имя аутентификатора, приоритет, метку, IP-адрес сервера AD, порт (обычно 389 без ssl, 636 с ssl):

2. На вкладке «Учётные данные» указать имя пользователя (можно указать в виде имя@домен) и пароль:

3. На вкладке «LDAP информация» указать общую базу пользователей, класс пользователей LDAP, идентификатор атрибута пользователя (если используется userPrincipalName имя пользователя для входа указывается в формате user@test.alt, если sAMAccountName — имя пользователя без указания домена), атрибут имени пользователя, атрибут имени группы:

Используя кнопку «Проверить» («Test»), можно проверить соединение с Active Directory.

4. Добавить группу LDAP, в которую входят пользователи. Для этого выбрать созданный аутентификатор, на вкладке «Группы» выбрать «Новый» → «Группа», в открывшемся окне заполнить dn существующей группы (например, CN=UDS,CN=Users,DC=test,DC=alt), можно также указать разрешённые пулы:

CN=Domain Users,CN=Users,DC=test,DC=alt

или

CN=Пользователи домена,CN=Users,DC=test,DC=alt

Можно зарегистрировать пользователя вручную, чтобы назначить ему специальные права перед первым подключением. Для этого необходимо нажать кнопку «Новый» и указать пользователя, его статус (включен или отключен) и уровень доступа (поле «Роль»). Не рекомендуется заполнять поле «Группы», так как система должна автоматически добавить пользователя в группу участников:

IP-аутентификация

Этот тип аутентификации обеспечивает доступ клиентов к рабочим столам и виртуальным приложениям по их IP-адресу.

Для создания аутентификации типа «IP аутентификатор» в разделе «Аутентификаторы» следует нажать кнопку: «Новый» → «IP аутентификатор».

Минимальные параметры конфигурации (вкладка «Основной»): имя аутентификатора, приоритет и метка:

Настройки на вкладке «Расширенный»:

- «Видно только из этих сетей» — позволяет отфильтровать сети, из которых будет виден аутентификатор;

- «Разрешить прокси» — позволяет корректно определять IP-адреса клиентов подключения, если есть промежуточный компонент для доступа к серверу OpenUDS, например, балансировщик нагрузки (OpenUDS автоматически определяет IP-адрес клиента подключения. В средах, где настроены балансировщики нагрузки, это обнаружение не удается, поскольку IP-адрес соответствует обнаруженным балансировщикам. Включение этой опции обеспечивает правильное определение IP-адреса клиента).

После того, как аутентификатор типа «IP аутентификатор» создан, следует создать группы пользователей. Группа может представлять собой диапазон IP-адресов (192.168.0.1-192.168.0.55), подсеть (192.168.0.0/24) или отдельные IP-адреса (192.168.0.33,192.168.0.50):

Радиус аутентификатор

«Радиус аутентификатор» («Radius Authenticator») — это внешний аутентификатор, который позволяет предоставлять доступ к виртуальным рабочим столам и приложениям пользователям и группам пользователей, принадлежащим аутентификатору на основе RADIUS.

Для создания аутентификации типа «Радиус аутентификатор» в разделе «Аутентификаторы» следует нажать кнопку: «Новый» → «Радиус аутентификатор».

На вкладке «Основной» необходимо указать имя аутентификатора, приоритет, метку, IP-адрес или имя RADIUS-сервера, порт (по умолчанию 1812), пароль для авторизации на сервере RADIUS (определяется на сервере RADIUS):

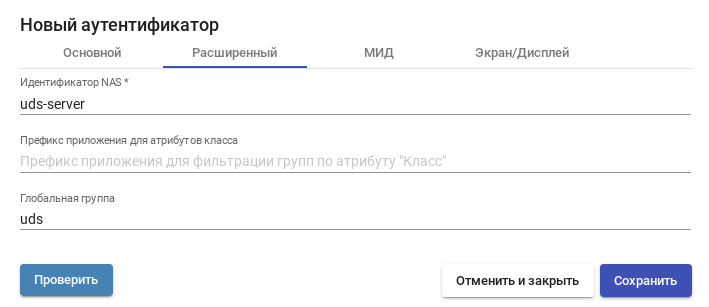

Настройки на вкладке «Расширенный»: «Идентификатор NAS» — идентифицирует OpenUDS на сервере RADIUS; «Префикс приложения для атрибутов класса» — позволяет фильтровать, какие группы будут получены из атрибута «класс» сервера RADIUS. «Глобальная группа» — позволяет принудительно включить всех пользователей в группу. Это позволяет серверу RADIUS (который является «простым» аутентификатором, не поддерживающим группы), назначать ВСЕХ пользователей в группу (даже если она также содержит группы).

С помощью кнопки «Проверить» можно проверить успешность подключения к RADIUS-серверу.

После того, как аутентификатор типа «Радиус аутентификатор» создан, нужно будет зарегистрировать группу пользователей. Для этого следует выбрать созданный аутентификатор, во вкладке «Группы» («Groups») создать группу пользователей (необходимо указать группу, указанную на этапе создания аутентификатора в поле «Глобальная группа»):

Многофакторная аутентификация

Многофакторная аутентификация (МФА) добавляет ещё один уровень защиты в процесс входа.

OpenUDS поддерживает несколько систем многофакторной аутентификации:

- Многофакторная электронная почта

- Радиус OTP Challenge

- SMS через HTTP

- МФА на основе TOTP

OpenUDS также поддерживает другие МФА, интегрированные в сам аутентификатор.

Многофакторная электронная почта

При использовании этого метода, пользователю после ввода логина/пароля будет отправлено электронное письмо с кодом. Данный код необходимо ввести для получения доступа к платформе OpenUDS:

Минимальные параметры для настройки «Многофакторная электронная почта»:

- вкладка «Основной»:

- «Имя» («Name») — название элемента;

- «Кэширование устройства» («Device Caching») — время (в часах), в течение которого МФА повторно не запрашивается;

- «Срок действия кода МФА» («MFA code validity») — время (в минутах), в течение которого можно использовать полученный код МФА;

- вкладка «SMTP-сервер»:

- «SMTP-хост» («SMTP Host») — имя хоста или IP-адрес SMTP-сервера (если используется нестандартный порт, его следует указать после двоеточия);

- «Безопасность» («Security») — протокол безопасности;

- «Имя пользователя» («Username») — пользователь с доступом к SMTP-серверу;

- «Пароль» («Password») — пароль пользователя;

- вкладка «Конфигурация»:

- «Предмет» («Subject») — тема письма;

- «Из электронной почты» («From Email») — адрес электронной почты, который будет использоваться в качестве отправителя;

- «Политика для пользователей без поддержки МФА» («Policy for users without MFA Support») — политика, которая будет использоваться для пользователей с ненастроенной МФА. Возможные значения: «Allow user login» — разрешить вход, «Deny user login» — запретить вход, «Allow user login if it IP is in networks list» — разрешить вход, если IP пользователя в списке сетей, «Deny user login if it IP is in networks list» — запретить вход, если IP пользователя в списке сетей;

- «Текст сообщения» («Mail text») — текст сообщения. Если пусто, будет использоваться сообщение по умолчанию. Возможно использовать следующие переменные:

- {code} — код

- {ip} — IP-адрес

- {username} — имя пользователя

- {justUsername} — имя пользователя без @

SMS через HTTP

При использовании этого метода, пользователю после ввода логина/пароля будет отправлено сообщение с кодом. Данный код необходимо ввести для получения доступа к платформе OpenUDS.

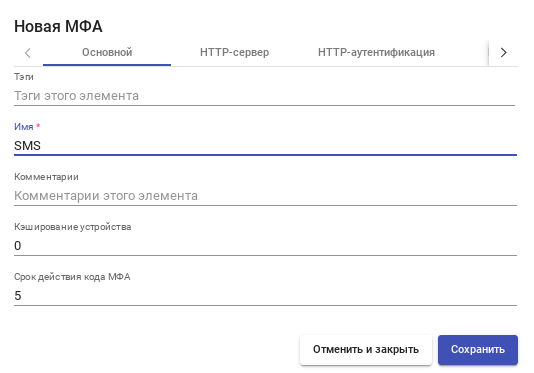

Минимальные параметры для настройки «SMS через HTTP»:

- вкладка «Основной»:

- «Имя» («Name») — название элемента;

- «Кэширование устройства» («Device Caching») — время (в часах), в течение которого МФА повторно не запрашивается;

- «Срок действия кода МФА» («MFA code validity») — время (в минутах), в течение которого можно использовать полученный код МФА;

- вкладка «HTTP-сервер»:

- «Шаблон URL для отправки SMS» («URL pattern for SMS sending») — шаблон URL для отправки СМС (может содержать следующие переменные {code} — код для отправки, {phone/+phone} — номер телефона, {username} — имя пользователя, {justUsername} — имя пользователя без @);

- «Способ отправки СМС» («SMS sending method») — метод, который будет использоваться для отправки СМС;

- «Параметры для отправки СМС POST/PUT» («Parameters for SMS POST/PUT sending») — пользователь с доступом к SMTP-серверу;

- «Кодировка СМС» («SMS encoding») — кодировка, которая будет использоваться в СМС;

- вкладка «HTTP-аутентификация»:

- «Метод аутентификации по СМС» («SMS authentication method») — метод аутентификации по SMS (None, HTTP Basic Auth, HTTP Digest Auth);

- «Пользователь или токен СМС-аутентификации» («SMS authentication user or token») — пользователь или токен для СМС-аутентификации;

- «СМС-пароль аутентификации» («SMS authentication password») — пароль для СМС-аутентификации;

- вкладка «HTTP-ответ»:

- «СМС ответ ОК регулярное выражение» («SMS response OK regex») — регулярное выражение для СМС-ответа ОК. Если пусто, ответ считается ОК, если код состояния равен 200;

- вкладка «Конфигурация»:

- «Действие при ошибке ответа СМС» («SMS response error action») — политика, которая будет использоваться при ошибке. Возможные значения: «Allow user login» — разрешить вход, «Deny user login» — запретить вход, «Allow user login if it IP is in networks list» — разрешить вход, если IP пользователя в списке сетей, «Deny user login if it IP is in networks list» — запретить вход, если IP пользователя в списке сетей;

- «Пользователь без политики МФА» («User without MFA Support») — политика, которая будет использоваться для пользователей с ненастроенной МФА. Возможные значения: «Allow user login» — разрешить вход, «Deny user login» — запретить вход, «Allow user login if its IP is in networks list» — разрешить вход, если IP пользователя в списке сетей, «Deny user login if its IP is in networks list» — запретить вход, если IP пользователя в списке сетей.

МФА на основе TOTP

При использовании этого метода, пользователь после ввода логина/пароля будет перенаправлен на второй этап аутентификации, где он должен будет ввести код TOTP, генерируемый в приложении (например, Google Authenticator, FreeOTP и т.д.).

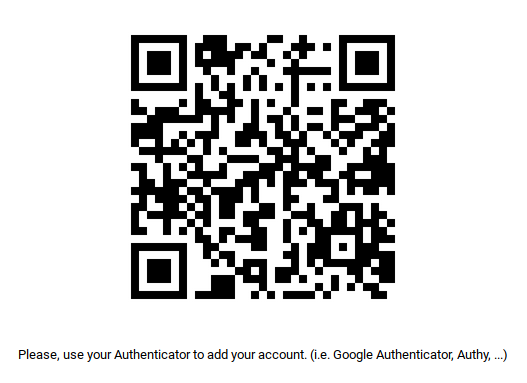

При входе в систему пользователю без активного второго фактора будет предоставлена возможность самостоятельно запустить процесс регистрации второго фактора (создания профиля TOTP в приложении). Для данного пользователя будет сгенерирован секретный ключ в формате QR-кода:

При входе в систему у пользователя с активным вторым фактором будет запрошен одноразовый код:

Параметры для настройки «МФА на основе TOTP»:

- вкладка «Основной»:

- «Имя» («Name») — название элемента;

- «Эмитент» («Issuer») — эмитент OTP (после создания его нельзя изменить);

- «Кэширование устройства» («Device Caching») — время (в часах), в течение которого МФА повторно не запрашивается;

- «Срок действия кода МФА» («MFA code validity») — время (в минутах), в течение которого можно использовать полученный код МФА;

- вкладка «Конфигурация»:

- «Действительное окно» («Valid Window») — количество кодов, которые будут действительны до и после текущего;

- «TOTP-сети» («TOTP Networks») — у пользователя, из этих сетей, не будет запрашиваться одноразовый пароль.

Настройка «Менеджеры ОС»

«Менеджер ОС» («OS Manager») запускает ранее настроенные службы:

- «Linux OS Active Directory Manager» используется для виртуальных рабочих столов на базе Linux, которые являются членами домена AD;

- «Linux OS FreeIPA Manager» используется для виртуальных рабочих столов на базе Linux, которые являются членами домена FreeIPA;

- «Linux ОС менеджер» («Linux OS Manager») используется для виртуальных рабочих столов на базе Linux, которые не являются частью домена. Он выполняет задачи переименования и управления сеансами виртуальных рабочих столов;

- «Windows Basic ОС менеджер» («Windows Basic OS Manager») используется для виртуальных рабочих столов на базе Windows, которые не являются частью домена AD;

- «Windows Domain ОС менеджер» («Windows Domain OS Manager») используется для виртуальных рабочих столов на базе Windows, которые являются членами домена AD.

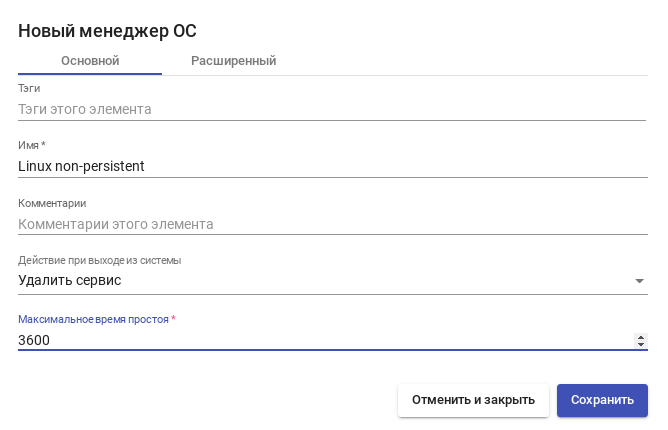

Linux ОС менеджер/Windows Basic ОС менеджер

В данном разделе описаны минимальные настройки для «Linux ОС менеджер» и «Windows Basic ОС менеджер».

Вкладка «Основной»:

- «Имя» («Name») — название;

- «Действие при выходе из системы» («Logout Action») — действие, которое OpenUDS будет выполнять на виртуальном рабочем столе при закрытии сеанса пользователя. «Держать сервис привязанным» («Keep service assigned») — постоянный пул, при выходе пользователя (выключении ВМ), ВМ запускается заново, при повторном входе пользователю будет назначен тот же рабочий стол. «Удалить сервис» («Remove service») — непостоянный пул, при выходе пользователя из системы, ВМ удаляется и создается заново. «Держать сервис привязанным даже в новой публикации» («Keep service assigned even on new publication») — сохранение назначенной службы даже при создании новой публикации пула услуг;

- «Максимальное время простоя» («Max. Idle time») — время простоя виртуального рабочего стола (в секундах). По истечении этого времени OpenUDS Actor автоматически закроет сеанс. Отрицательные значения и значения менее 300 секунд отключают эту опцию.

Вкладка «Расширенный»:

- «Выход по календарю» («Calendar logout» ) — если этот параметр установлен, OpenUDS попытается завершить сессию пользователя, когда для текущего соединения истечет время доступа (если параметр не установлен, пользователю будет разрешено продолжить работу).

Linux OS Active Directory Manager

Минимальные настройки для «Linux OS Active Directory Manager»:

Вкладка «Основной»:

- «Имя» («Name») — название;

- «Домен» («Domain») — домен, к которому будут присоединены виртуальные рабочие столы. Необходимо использовать формат FQDN (например, test.alt);

- «Аккаунт» («Account») — учетная запись пользователя с правами на добавление машин в домен;

- «Пароль» («Password») — пароль пользователя указанного в поле «Аккаунт»;

- «OU» — организационная единица, в которую будут добавлены виртуальные хосты (если не указано, хосты будут зарегистрированы в подразделении по умолчанию — Computers). Формат поддерживаемых OU: OU = name_OU_last_level, ... OU = name_OU_first_level, DC = name_domain, DC = extension_domain. Во избежание ошибок при введении формата OU, рекомендуется сверяться с полем «distinguishedName» в свойствах атрибута OU;

- «Действие при выходе из системы» («Logout Action») — действие, которое OpenUDS будет выполнять на виртуальном рабочем столе при закрытии сеанса пользователя. «Держать сервис привязанным» («Keep service assigned») — постоянный пул, при выходе пользователя (выключении ВМ), ВМ запускается заново, при повторном входе пользователю будет назначен тот же рабочий стол. «Удалить сервис» («Remove service») — непостоянный пул, при выходе пользователя из системы, ВМ удаляется и создается заново. «Держать сервис привязанным даже в новой публикации» («Keep service assigned even on new publication») — сохранение назначенной службы даже при создании новой публикации пула услуг;

- «Максимальное время простоя» («Max. Idle time») — время простоя виртуального рабочего стола (в секундах). По истечении этого времени OpenUDS Actor автоматически закроет сеанс. Отрицательные значения и значения менее 300 секунд отключают эту опцию.

Вкладка «Расширенный»:

- «Client software» — позволяет указать, если это необходимо, способ подключения (SSSD или Winbind);

- «Membership software» — позволяет указать, если это необходимо, утилиту, используемую для подключения к домену (Samba или adcli);

- «Убрать машину» («Machine clean») — если этот параметр установлен, OpenUDS удалит запись о вирт. рабочем столе в указанном подразделении после удаления рабочего стола (необходимо, чтобы пользователь, указанный в поле «Аккаунт», имел права на выполнение данного действия в OU);

- «Использовать SSL» («Use SSL») — если этот параметр установлен, будет использоваться SSL-соединение;

- «Automatic ID mapping» — автоматический маппинг ID;

- «Выход по календарю» («Calendar logout») — если этот параметр установлен, OpenUDS попытается завершить сессию пользователя, когда для текущего соединения истечет время доступа (если параметр не установлен, пользователю будет разрешено продолжить работу).

Linux OS FreeIPA Manager

Минимальные настройки для «Linux OS FreeIPA Manager»:

Вкладка «Основной»:

- «Имя» («Name») — название;

- «Домен» («Domain») — домен FreeIPA, к которому будут присоединены виртуальные рабочие столы. Необходимо использовать формат FQDN (например, example.test);

- «Аккаунт» («Account») — учетная запись пользователя с правами на добавление машин в домен;

- «Пароль» («Password») — пароль пользователя указанного в поле «Аккаунт»;

- «Действие при выходе из системы» («Logout Action») — действие, которое OpenUDS будет выполнять на виртуальном рабочем столе при закрытии сеанса пользователя. «Держать сервис привязанным» («Keep service assigned») — постоянный пул, при выходе пользователя (выключении ВМ), ВМ запускается заново, при повторном входе пользователю будет назначен тот же рабочий стол. «Удалить сервис» («Remove service») — непостоянный пул, при выходе пользователя из системы, ВМ удаляется и создается заново. «Держать сервис привязанным даже в новой публикации» («Keep service assigned even on new publication») — сохранение назначенной службы даже при создании новой публикации пула услуг;

- «Максимальное время простоя» («Max. Idle time») — время простоя виртуального рабочего стола (в секундах). По истечении этого времени OpenUDS Actor автоматически закроет сеанс. Отрицательные значения и значения менее 300 секунд отключают эту опцию.

Вкладка «Расширенный»:

- «Client software» — позволяет указать, если это необходимо, способ подключения;

- «Membership software» — позволяет указать, если это необходимо, утилиту, используемую для подключения к домену;

- «Убрать машину» («Machine clean») — если этот параметр установлен, OpenUDS удалит запись о вирт. рабочем столе в указанном подразделении после удаления рабочего стола (необходимо, чтобы пользователь, указанный в поле «Аккаунт», имел права на выполнение данного действия в OU);

- «Использовать SSL» («Use SSL») — если этот параметр установлен, будет использоваться SSL-соединение;

- «Automatic ID mapping» — автоматический маппинг ID;

- «Выход по календарю» («Calendar logout») — если этот параметр установлен, OpenUDS попытается завершить сессию пользователя, когда для текущего соединения истечет время доступа (если параметр не установлен, пользователю будет разрешено продолжить работу).

Windows Domain ОС менеджер

Минимальные настройки для «Windows Domain ОС менеджер»:

Вкладка «Основной»:

- «Имя» («Name») — название;

- «Домен» («Domain») — домен, к которому будут присоединены виртуальные рабочие столы. Необходимо использовать формат FQDN (например, test.alt);

- «Аккаунт» («Account») — учетная запись пользователя с правами на добавление машин в домен;

- «Пароль» («Password») — пароль пользователя указанного в поле «Аккаунт»;

- «OU» — организационная единица, в которую будут добавлены виртуальные хосты (если не указано, хосты будут зарегистрированы в подразделении по умолчанию — Computers). Формат поддерживаемых OU: OU = name_OU_last_level, ... OU = name_OU_first_level, DC = name_domain, DC = extension_domain. Во избежание ошибок при введении формата OU, рекомендуется сверяться с полем «distinguishedName» в свойствах атрибута OU;

- «Действие при выходе из системы» («Logout Action») — действие, которое OpenUDS будет выполнять на виртуальном рабочем столе при закрытии сеанса пользователя. «Держать сервис привязанным» («Keep service assigned») — постоянный пул, при выходе пользователя (выключении ВМ), ВМ запускается заново, при повторном входе пользователю будет назначен тот же рабочий стол. «Удалить сервис» («Remove service») — непостоянный пул, при выходе пользователя из системы, ВМ удаляется и создается заново. «Держать сервис привязанным даже в новой публикации» («Keep service assigned even on new publication») — сохранение назначенной службы даже при создании новой публикации пула услуг;

- «Максимальное время простоя» («Max. Idle time») — время простоя виртуального рабочего стола (в секундах). По истечении этого времени OpenUDS Actor автоматически закроет сеанс. Отрицательные значения и значения менее 300 секунд отключают эту опцию.

Вкладка «Расширенный»:

- «Группа машин» («Machine Group») — указывает, к какой группе машин AD будут добавлены виртуальные рабочие столы, созданные UDS;

- «Убрать машину» («Machine clean») — если этот параметр установлен, OpenUDS удалит запись о вирт. рабочем столе в указанном подразделении после удаления рабочего стола (необходимо, чтобы пользователь, указанный в поле «Аккаунт», имел права на выполнение данного действия в OU);

- «Предпочитаемый сервер» («Server Hint») — если серверов AD несколько, можно указать, какой из них использовать предпочтительнее;

- «Использовать SSL» («Use SSL») — если этот параметр установлен, будет использоваться SSL-соединение;

- «Выход по календарю» («Calendar logout») — если этот параметр установлен, OpenUDS попытается завершить сессию пользователя, когда для текущего соединения истечет время доступа (если параметр не установлен, пользователю будет разрешено продолжить работу).

Настройка «Transports»

Для подключения к виртуальным рабочим столам необходимо создать транспорт. Транспорт — это приложение, которое выполняется на клиенте и отвечает за предоставление доступа к реализованной службе.

Можно создать один транспорт для различных «пулов» или установить по одному транспорту для каждого «пула».

При создании транспорта необходимо выбрать его тип:

- «Прямой» («Direct») — используется, если пользователь имеет доступ к виртуальным рабочим столам из внутренней сети (например, LAN, VPN и т. д.);

- «Туннельный» («Tunneled») — используется, если у пользователя нет прямого подключения к рабочему столу.

RDP (прямой)

«RDP» позволяет пользователям получать доступ к виртуальным рабочим столам Windows/Linux. И на клиентах подключения, и на виртуальных рабочих столах должен быть установлен и включен протокол RDP (для виртуальных рабочих столов Linux необходимо использовать XRDP).

Минимальные параметры для настройки транспорта RDP:

- Вкладка «Основной»:

- «Имя» («Name») — название транспорта;

- «Приоритет» («Priority») — приоритет, чем меньше значение приоритета, тем выше данный транспорт будет указан в списке доступных transports для сервиса. Транспорт с самым низким приоритетом, будет транспортом по умолчанию;

- «Сетевой доступ» («Networks Access») — разрешает или запрещает доступ пользователей к службе, в зависимости от сети из которой осуществляется доступ;

- «Сети» («Networks») — сетевые диапазоны, подсети или IP-адреса (настраиваются в разделе «Сети»). Пустое поле означает «все сети». Используется вместе с параметром «Сетевой доступ»;

- «Разрешенные устройства» («Allowed Devices») — разрешает доступ к службе только с выбранных устройств. Пустое поле означает «все устройства»;

- «Сервис-пулы» («Service Pools») — позволяет назначить транспорт одному или нескольким ранее созданным пулам услуг. Можно оставить это поле пустым и выбрать способы подключения при создании пула услуг.

- Вкладка «Учётные данные» («Credentials»):

- «Пропустить данные аккаунта» («Empty creds») — если установлено значение «Да», учётные данные для доступа к виртуальному рабочему столу будут запрашиваться при подключении к серверу (не следует использовать при подключении к Windows, т.к. данные не запрашиваются). Если установлено значение «Нет», будут использоваться данные OpenUDS (см. ниже);

- «Имя пользователя» («Username») — имя пользователя, которое будет использоваться для доступа к рабочему столу (пользователь должен существовать на ВМ). Если данное поле пустое, будет использован логин авторизовавшегося в веб-интерфейсе OpenUDS пользователя;

- «Пароль» («Password») — пароль пользователя, указанного в поле «Username»;

- «Без домена» («Without Domain») — указывает, перенаправляется ли доменное имя вместе с пользователем. Значение «Да» равносильно пустому полю «Domain»;

- «Домен» («Domain») — домен. Если поле не пустое, то учётные данные будут использоваться в виде DOMAIN\user.

- На вкладке вкладке «Параметры» («Parameters») можно разрешить/запретить перенаправления дисков, принтеров и других устройств:

- «Разрешить смарткарты» («Allow Smartcards») — разрешить перенаправление смарт-карт;

- «Разрешить принтеры» («Allow Printers») — включить перенаправление принтеров;

- «Политика локальных дисков» («Local drives policy») — включить перенаправление дисков:

- «Allow none» — не перенаправлять диски;

- «Allow PnP drives» — во время активного сеанса перенаправлять только подключенные диски;

- «Allow any drive» — перенаправлять все диски;

- « Принудительное подключение дисков» («Force drives») — принудительное перенаправление определённых дисков;

- «Разрешить серийные порты» («Allow Serials») — включить перенаправление последовательного порта;

- «Включить буфер обмена» («Enable clipboard») — разрешить общий буфер обмена;

- «Включить звук» («Enable sound») — перенаправлять звук с рабочего стола на клиент подключения;

- «Включить веб-камеру» («Enable webcam») — перенаправлять веб-камеру;

- «USB-перенаправление» («USB redirection») — включить перенаправление USB;

- «Поддержка Credssp» («Credssp Support») — использовать «redential Security Support Provider»;

- «Порт RDP» («Port RDP») — порт RDP (по умолчанию 3389).

- На вкладке «Экран/Дисплей» («Display») настраиваются параметры окна рабочего стола:

- «Размер экрана» («Screen Size») — размер окна рабочего стола;

- «Глубина цвета» («Color depth») — глубина цвета;

- «Обои/темы» («Wallpaper/theme») — отображать фона рабочего стола;

- «Несколько мониторов» («Multiple monitors») — использовать несколько мониторов (только для клиентов Windows);

- «Разрешить композицию рабочего стола» («Allow Desk. Comp.») — включить Desktop Composition;

- «Сглаживание шрифтов» («Font Smoothing») — активирует сглаживание шрифтов;

- «Окно подключения» («Connection Bar») — показывать панель подключения (только для клиентов Windows).

- Вкладка «Linux Client»:

- «Мультимедийная синхронизация» («Multimedia sync») — включает параметр мультимедиа на клиенте FreeRDP;

- «Использовать Alsa» («Use Alsa») — использовать звук через Alsa;

- «Строка принтера» («Printer string») — принтер, используемый клиентом xfreerdp (если включено перенаправление принтера). Пример: «HP_LaserJet_M1536dnf_MFP» (названия подключенных принтеров можно вывести командой lpstat -a);

- «Строка Smartcard» («Smartcard string») — токен, используемый клиентом xfreerdp (если включено перенаправление смарт-карт). Пример: «Aktiv Rutoken ECP 00 00».

- «Пользовательские параметры» («Custom parameters») — здесь можно указать любой параметр, поддерживаемый клиентом FreeRDP.

- Вкладка «Расширенный» («Advanced»):

- «Метка» («Label») — метка транспорта метапула (используется для того чтобы назначить несколько транспортов метапулу).

RDP (туннельный)

Все настройки аналогичны настройке RDP, за исключением настроек на вкладке «Туннель».

- Вкладка «Туннель» («Tunnel»):

- «Туннельный сервер» («Tunnel Server») — IP-адрес (или имя) OpenUDS Tunnel. Если доступ к рабочему столу осуществляется через глобальную сеть, необходимо ввести общедоступный IP-адрес сервера OpenUDS Tunnel. Формат: IP_Tunneler:Port;

- «Время ожидания туннеля» («Tunnel wait time») — максимальное время ожидания туннеля;

- «Принудительная проверка SSL-сертификата» («Force SSL certificate verification») — принудительная проверка сертификата туннельного сервера.

X2Go (прямой)

«X2Go» позволяет пользователям получать доступ к виртуальным рабочим столам Linux. И на клиентах подключения (клиент), и на виртуальных рабочих столах (сервере) должен быть установлен и включен «X2Go».

Минимальные параметры для настройки транспорта X2Go:

- Вкладка «Основной»:

- «Имя» («Name») — название транспорта;

- «Приоритет» («Priority») — приоритет. Чем меньше значение приоритета, тем выше данный транспорт будет указан в списке доступных transports для сервиса. Транспорт с самым низким приоритетом, будет транспортом по умолчанию;

- «Сетевой доступ» («Networks Access») — разрешает или запрещает доступ пользователей к службе, в зависимости от сети из которой осуществляется доступ;

- «Сети» («Networks») — сетевые диапазоны, подсети или IP-адреса (настраиваются в разделе «Networks»). Пустое поле означает «все сети». Используется вместе с параметром «Networks Access»;

- «Разрешенные устройства» («Allowed Devices») — разрешает доступ к службе только с выбранных устройств. Пустое поле означает «все устройства»;

- «Сервис-пулы» («Service Pools») — позволяет назначить транспорт одному или нескольким ранее созданным пулам услуг. Можно оставить это поле пустым и выбрать способы подключения при создании пула услуг.

- Вкладка «Учётные данные» («Credentials»):

- «Имя пользователя» («Username») — имя пользователя, которое будет использоваться для доступа к рабочему столу (пользователь должен существовать на ВМ). Если данное поле пустое, будет использован логин авторизовавшегося в веб-интерфейсе OpenUDS пользователя.

- Вкладка «Параметры» («Parameters»):

- «Размер экрана» («Screen Size») — размер окна рабочего стола;

- «Экран» («Desktop») — менеджер рабочего стола (Xfce, Mate и д.р.) или виртуализация приложений Linux (UDS vAPP);

- «vAPP» — полный путь до приложения (если «Desktop» = UDS vAPP) (см. Виртуализация приложений Linux);

- «Включить звук» («Enable sound») — включить звук;

- «Перенаправить домашнюю папку» («Redirect home folder») — перенаправить домашнюю папку клиента подключения на виртуальный рабочий стол (на Linux также перенаправлять /media);

- «Скорость» («Speed») — скорость подключения.

- Вкладка «Расширенный» («Advanced»):

- «Звук» («Sound») — тип звукового сервера;

- «Клавиатура» («Keyboard») — раскладка клавиатуры;

- «Метка» («Label») — метка транспорта метапула (используется для того чтобы назначить несколько транспортов метапулу).

X2Go (туннельный)

Все настройки аналогичны настройке X2Go, за исключением настроек на вкладке «Туннель».

- Вкладка «Туннель» («Tunnel»):

- «Туннельный сервер» («Tunnel Server») — IP-адрес (или имя) OpenUDS Tunnel. Если доступ к рабочему столу осуществляется через глобальную сеть, необходимо ввести общедоступный IP-адрес сервера OpenUDS Tunnel. Формат: IP_Tunneler:Port;

- «Время ожидания туннеля» («Tunnel wait time») — максимальное время ожидания туннеля;

- «Принудительная проверка SSL-сертификата» («Force SSL certificate verification») — принудительная проверка сертификата туннельного сервера.

SPICE (прямой)

«SPICE» позволяет пользователям получать доступ к виртуальным рабочим столам Windows/Linux. На клиентах подключения должен быть установлен клиент «SPICE» (Virt-Manager).

Минимальные параметры для настройки транспорта SPICE:

- Вкладка «Основной»:

- «Имя» («Name») — название транспорта;

- «Приоритет» («Priority») — приоритет, чем меньше значение приоритета, тем выше данный транспорт будет указан в списке доступных transports для сервиса. Транспорт с самым низким приоритетом, будет транспортом по умолчанию;

- «Сертификат» («Certificate») — сертификат сгенерированный в ovirt-engine/RHV-manager или в OpenNebula. Требуется для подключения к виртуальным рабочим столам;

- «Сетевой доступ» («Networks Access») — разрешает или запрещает доступ пользователей к службе, в зависимости от сети из которой осуществляется доступ;

- «Сети» («Networks») — сетевые диапазоны, подсети или IP-адреса (настраиваются в разделе «Сети»). Пустое поле означает «все сети». Используется вместе с параметром «Сетевой доступ»;

- «Разрешенные устройства» («Allowed Devices») — разрешает доступ к службе только с выбранных устройств. Пустое поле означает «все устройства»;

- «Сервис-пулы» («Service Pools») — позволяет назначить транспорт одному или нескольким ранее созданным пулам услуг. Можно оставить это поле пустым и выбрать способы подключения при создании пула услуг.

- Вкладка «Расширенный» («Advanced»):

- «Полноэкранный режим» («Fullscreen Mode») — включает полноэкранный режим виртуального рабочего стола;

- «Перенаправление смарткарты» («Smartcard Redirect») — включает перенаправление смарт-карт;

- «Включить USB» («Enable USB») — разрешает перенаправление устройств, подключенных к порту USB;

- «Новый USB автообмен» («New USB Auto Sharing») — позволяет перенаправлять PnP-устройства, подключенные к USB-порту;

- «SSL-соединение» («SSL Connection») — использовать SSL-соединение;

- «Переопределить прокси» («Override Proxy») — использовать указанный прокси вместо того, который предоставляется гипервизором (формат http://хост:порт);

- «Метка» («Label») — метка транспорта метапула (используется для того чтобы назначить несколько транспортов метапулу).

HTML5 RDP (туннельный)

«HTML5 RDP» позволяет пользователям получать доступ к виртуальным рабочим столам Windows/Linux через протокол RDP с использованием браузера, поддерживающего HTML5 (для рабочих столов Linux на машинах должен быть установлен пакет XRDP, для рабочих столов Windows необходимо настроить доступ HTML5 RDP).

Минимальные параметры для настройки транспорта HTML5 RDP:

- Вкладка «Основной»:

- «Имя» («Name») — название транспорта;

- «Приоритет» («Priority») — приоритет, чем меньше значение приоритета, тем выше данный транспорт будет указан в списке доступных transports для сервиса. Транспорт с самым низким приоритетом, будет транспортом по умолчанию;

- «Сетевой доступ» («Networks Access») — разрешает или запрещает доступ пользователей к службе, в зависимости от сети из которой осуществляется доступ;

- «Сети» («Networks») — сетевые диапазоны, подсети или IP-адреса (настраиваются в разделе «Сети»). Пустое поле означает «все сети». Используется вместе с параметром «Сетевой доступ»;

- «Разрешенные устройства» («Allowed Devices») — разрешает доступ к службе только с выбранных устройств. Пустое поле означает «все устройства»;

- «Сервис-пулы» («Service Pools») — позволяет назначить транспорт одному или нескольким ранее созданным пулам услуг. Можно оставить это поле пустым и выбрать способы подключения при создании пула услуг.

- Вкладка «Туннель» («Tunnel»):

- «Туннельный сервер» («Tunnel Server») — IP-адрес или имя OpenUDS Tunnel. Формат: http(s)://IP_Tunneler:[Port] (8080 — порт по умолчанию для http, 443 — для https):

- Вкладка «Учётные данные» («Credentials»):

- «Пропустить данные аккаунта» («Empty creds») — если установлено значение «Да», учётные данные для доступа к виртуальному рабочему столу будут запрашиваться при подключении к серверу (не следует использовать при подключении к Windows, т.к. данные не запрашиваются). Если установлено значение «Нет», будут использоваться данные OpenUDS (см. ниже);

- «Имя пользователя» («Username») — имя пользователя, которое будет использоваться для доступа к рабочему столу (пользователь должен существовать на ВМ). Если данное поле пустое, будет использован логин авторизовавшегося в веб-интерфейсе OpenUDS пользователя;

- «Пароль» («Password») — пароль пользователя, указанного в поле «Имя пользователя»;

- «Без домена» («Without Domain») — указывает, перенаправляется ли доменное имя вместе с пользователем. Значение «Да» равносильно пустому полю «Домен»;

- «Домен» («Domain») — домен. Если поле не пустое, то учётные данные будут использоваться в виде DOMAIN\user.

- Вкладка «Параметры» («Parameters»):

- «Показать обои» («Show wallpaper») — отображать обои рабочего стола;

- «Разрешить композицию рабочего стола» («Allow Desk.Comp.») — включить «Desktop Composition»;

- «Сглаживание шрифтов» («Font Smoothing») — активирует сглаживание шрифтов;

- «Включить аудио» («Enable Audio») — перенаправлять звук с рабочего стола на клиент подключения;

- «Включить микрофон» («Enable Microphone») — включить микрофон на виртуальном рабочем столе;

- «Включить печать» («Enable Printing») — включить печать на виртуальном рабочем столе;

- «Обмен файлами» («File Sharing») — политика обмена файлами между виртуальным рабочим столом и клиентом подключения. Позволяет создать временный каталог (расположенный на сервере OpenUDS Tunnel), для возможности обмена файлами;

- «Буфер обмена» («Clipboard») — настройка общего буфера обмена;

- «Раскладка» («Layout») — раскладка клавиатуры, которая будет включена на рабочем столе.

- Вкладка «Расширенный» («Advanced»):

- «Срок действия билета» («Ticket Validity») — допустимое время (в секундах) для клиента HTML5 для перезагрузки данных из OpenUDS Broker (рекомендуется использовать значение по умолчанию — 60);

- «Открывать HTML в новом окне» («Force new HTML Window») — открывать ли подключение в новом окне;

- «Безопасность» («Security») — уровень безопасности соединения;

- «Порт RDP» («RDP Port») — порт RDP (по умолчанию — 3389);

- «Метка» («Label») — метка транспорта метапула (используется для того чтобы назначить несколько транспортов метапулу).

HTML5 SSH (туннельный)

«HTML5 SSH» позволяет пользователям получать доступ к виртуальным рабочим столам Linux по протоколу SSH с использованием браузера, поддерживающего HTML5 (на машинах должен быть запущен сервер SSH). Используя данный транспорт можно подключаться к серверам Linux, на которых не установлен оконный менеджер или среда рабочего стола.

Минимальные параметры для настройки транспорта HTML5 SSH:

- Вкладка «Основной»:

- «Имя» («Name») — название транспорта;

- «Приоритет» («Priority») — приоритет, чем меньше значение приоритета, тем выше данный транспорт будет указан в списке доступных transports для сервиса. Транспорт с самым низким приоритетом, будет транспортом по умолчанию;

- «Сетевой доступ» («Networks Access») — разрешает или запрещает доступ пользователей к службе, в зависимости от сети из которой осуществляется доступ;

- «Сети» («Networks») — сетевые диапазоны, подсети или IP-адреса (настраиваются в разделе «Сети»). Пустое поле означает «все сети». Используется вместе с параметром «Сетевой доступ»;

- «Разрешенные устройства» («Allowed Devices») — разрешает доступ к службе только с выбранных устройств. Пустое поле означает «все устройства»;

- «Сервис-пулы» («Service Pools») — позволяет назначить транспорт одному или нескольким ранее созданным пулам услуг. Можно оставить это поле пустым и выбрать способы подключения при создании пула услуг.

- Вкладка «Туннель» («Tunnel»):

- «Туннельный сервер» («Tunnel Server») — IP-адрес или имя OpenUDS Tunnel. Формат: http(s)://IP_Tunneler:[Port] (8080 — порт по умолчанию для http, 443 — для https):

- Вкладка «Учётные данные» («Credentials»):

- «Имя пользователя» («Username») — имя пользователя, которое будет использоваться для доступа к рабочему столу (пользователь должен существовать на ВМ). Если данное поле пустое, логин будет запрашиваться при подключении;

- Вкладка «Параметры» («Parameters»):

- «SSH-команда» («SSH Command») — команда, которая будет выполнена на удалённом сервере. Если команда не указана, будет запущена интерактивная оболочка:

- «Обмен файлами» («File Sharing») — политика обмена файлами между удалённым сервером и клиентом подключения;

- «Корень общего доступа к файлам» («File Sharing Root») — корневой каталог для доступа к файлам. Если не указан, будет использоваться корневой каталог (/);

- «Порт SSH-сервера» («SSH Server port») — порт SSH-сервера (по умолчанию — 22);

- «Ключ хоста SSH» («SSH Host Key») — ключ хоста SSH. Если не указан, проверка подлинности хоста выполняться не будет;

- «Поддержка сервера в рабочем состоянии» («Server Keep Alive») — время в секундах между сообщениями проверки активности, отправляемых на сервер. Если не указано, сообщения проверки активности не отправляются.

- Вкладка «Расширенный» («Advanced»):

- «Срок действия билета» («Ticket Validity») — допустимое время (в секундах) для клиента HTML5 для перезагрузки данных из OpenUDS Broker (рекомендуется использовать значение по умолчанию — 60);

- «Открывать HTML в новом окне» («Force new HTML Window») — открывать ли подключение в новом окне;

- «Метка» («Label») — метка транспорта метапула (используется для того чтобы назначить несколько транспортов метапулу).

Для загрузки файлов можно открыть окно настроек (Ctrl + Shift + Alt), выбрать устройство в поле «Устройства», нажать кнопку «Загрузка файлов» и выбрать файл (ход передачи файла будет показан в левом нижнем углу окна):

Для скачивания файла нужно дважды щёлкнуть мышью на нужном файле в списке файлов.

Также можно просто перетащить файл на сервер и обратно.

Сети

В OpenUDS можно зарегистрировать различные сети для управления доступом клиентов к виртуальным рабочим столам или приложениям (при доступе к OpenUDS определяется IP-адрес клиента подключения). Эти сети совместно с «Транспортом» будут определять, какой тип доступа будет доступен пользователям для подключения к виртуальным рабочим столам.

Чтобы добавить сеть, следует в разделе «Подключение» («Connectivity») выбрать пункт «Сети» («Networks») и нажать кнопку «Новый»:

В открывшемся окне следует указать название сети и сетевой диапазон. В качестве сетевого диапазона можно указать:

- одиночный IP-адрес: xxx.xxx.xxx.xxx (например, 192.168.0.33);

- подсеть: xxx.xxx.xxx.xxx/x (например, 192.168.0.0/24);

- диапазон IP-адресов: xxx.xxx.xxx.xxx-xxx.xxx.xxx.xxx (например, 192.168.0.1-192.168.0.50).

После создания сетей появится возможность указать их при создании/редактировании транспорта. Можно настроить, будет ли данный транспорт отображаться у клиента, в зависимости от сети, в которой находится клиент:

В данном примере транспорт «X2Go-xfce» будет доступен только клиентам из сети 192.168.0.0/24.

Если сети для транспорта не определены, доступ к службам рабочего стола и виртуальным приложениям будет возможен из любой сети.

Настройка «Пула услуг» («Service Pools»)

После того, как был создан и настроен хотя бы один поставщик услуг, аутентификатор (с пользователем и группой), менеджер ОС и транспорт, нужно создать «Пул услуг» («Сервис-пул») для публикации виртуальных рабочих столов.

Вкладка «Основной» («Main»):

- «Имя» («Name») — название службы (это имя будет показано пользователю для доступа к рабочему столу или виртуальному приложению). В этом поле можно использовать переменные для отображения информации об услугах:

- {use} — указывает процент использования пула (рассчитывается на основе поля «Максимальное количество предоставляемых сервисов» и назначенных услуг);

- {total} — общее количество машин (данные извлечены из поля «Максимальное количество предоставляемых сервисов»);

- {usec} — количество машин, используемых пользователями в пуле;

- {left} — количество машин, доступных в пуле для подключения пользователей;

- «Базовый сервис» («Base service») — служба, созданная ранее в «Поставщике услуг» (состоит из поставщика услуг и базовой услуги);

- «ОС менеджер» («OS Manager») — ранее созданный «ОС менеджер», конфигурация которого будет применяться к каждому из созданных виртуальных рабочих столов или приложений. Если выбрана услуга типа «Статический IP», это поле не используется.

- «Публиковать при создании («Publish on creation») — если этот параметр включен, при сохранении пула услуг система автоматически запустит первую публикацию. Если установлено значение «Нет», будет необходимо запустить публикацию сервиса вручную (из вкладки «Публикации»).

Вкладка «Экран/Дисплей» («Display»):

- «Видимый» («Visible») — если этот параметр отключен, пул не будет отображаться у пользователей;

- «Привязанный образ» («Associated Image») — изображение, связанное с услугой. Изображение должно быть предварительно добавлено в репозиторий изображений (раздел «Инструменты»→«Галерея»);

- «Пул-группа» («Pool group») — позволяет группировать различные службы. Группа должна быть предварительно создана в разделе «Пулы»→«Группы»;

- «Доступ к календарю запрещён» («Calendar Access denied text») — позволяет указать сообщение, которое будет показано пользователю, если доступ к сервису ограничен правилами календаря.

Вкладка «Расширенный» («Advanced»):

- «Разрешить удаление пользователями» («Allow removal by users») — если этот параметр включен, пользователи могут удалять назначенные им службы. Если сервис представляет собой виртуальный рабочий стол, автоматически сгенерированный OpenUDS, он будет удален, и при следующем подключении ему будет назначен новый. Если это другой тип сервиса (vAPP/статический IP), будет удалено только назначение, а новое будет назначено на следующее подключение;

- «Разрешить сброс пользователям» («Allow reset by users») — если этот параметр включен, пользователь сможет перезапускать или сбрасывать назначенные ему службы (относится только к виртуальным рабочим столам, автоматически созданным OpenUDS);

- «Игнорирует неиспользуемые» («Ignores unused») — если этот параметр включен, непостоянные пользовательские службы, которые не используются, не будут удаляться;

- «Показать транспорты» («Show transports») — если этот параметр включен, будут отображаться все транспорты, назначенные услуге. Если параметр не активирован, будет отображаться только транспорт по умолчанию с наивысшим приоритетом (наименьшее число в поле «Приоритет»);

- «Учётные записи» («Accounting») — назначение услуги ранее созданным «Аккаунтам» («Пулы»→«Аккаунты»).

Вкладка «Доступность» («Availability»):

- «Первоначально доступные сервисы»(«Initial available services») — минимальное количество виртуальных рабочих столов, созданных, настроенных и назначенных/доступных для службы;

- «Сервисы для удержания в кэше» («Services to keep in cache») — количество доступных виртуальных рабочих мест. Они всегда будут настроены и готовы к назначению пользователю (они будут автоматически создаваться до тех пор, пока не будет достигнуто максимальное количество машин, указанное в поле «Максимальное количество предоставляемых сервисов»);

- «Сервисы, хранящиеся в L2 кэше» («Services to keep in L2 cache») — количество виртуальных рабочих столов в спящем или выключенном состоянии. Виртуальные рабочие столы, сгенерированные на уровне кэша L2, будут помещены в кэш, как только система потребует их (они никогда не будут напрямую назначены пользователям);

- «Максимальное количество предоставляемых сервисов» («Maximum number of services to provide») — максимальное количество виртуальных рабочих столов, созданных системой в «пуле служб» (рабочие столы, созданные в кэше L2, не учитываются).

Нажать кнопку «Сохранить» («Save») и система начнет создавать виртуальные рабочие столы на основе настроенного кэша (вкладка «Доступность»).

После создания пула, в настройках (дважды щелкнуть мышью по строке созданного пула или в контекстном меню пула выбрать пункт «Подробность») необходимо:

- на вкладке «Группы» («Groups») назначить группы доступа (выбрать аутентификатор и группу, которая будет иметь доступ к этому пулу служб):

- на вкладке «Транспорты» («Transports») выбрать способы подключения пользователей к рабочему столу:

«Мета-пулы»

Виртуальные рабочие столы можно сгруппировать в пулы рабочих столов («Мета-пулы»), что упрощает управление и организацию. Создание «Мета-пула» позволит получить доступ к виртуальным рабочим столам или приложениям из разных «Service Pools». Эти пулы будут работать вместе, предоставляя различные услуги абсолютно прозрачным для пользователей способом.

«Пулы услуг», образующие «Мета-пул», будут работать в соответствии с политикой (см. ниже), которая позволит предоставлять услуги в соответствии с потребностями пула.

Чтобы создать «Мета-пул», следует в разделе «Пулы» выбрать пункт «Мета-пулы» и нажать кнопку «Новый»:

Для настройки «Мета-пула» необходимо указать:

- вкладка «Основной»:

- «Имя» («Name») — название «Мета-пула» (это будет видеть пользователь для доступа к службе);

- «Короткое имя» («Short name») — если указано, то это будет видеть пользователь для доступа к службе (при наведении на него указателя появится содержимое поля «Имя»);

- «Политика» («Policy») — политика, которая будет применяться при создании сервисов в «Пулах услуг», являющихся частью «Мета-пула»:

- «Eventy distributed» — услуги будут создаваться и использоваться равномерно во всех «пулах услуг», составляющих «Мета-пул».

- «Priority» — услуги будут создаваться и использоваться из «пула услуг» с наибольшим приоритетом (приоритет определяется полем «priority», чем ниже значение этого поля, тем выше приоритет у элемента). Когда будет достигнуто максимальное количество сервисов данного «пула услуг», будут использоваться сервисы следующего.

- «Greater % available» — службы будут создаваться и использоваться из «пула услуг», который имеет самый высокий процент свободных услуг.

- вкладка «Экран/Дисплей»:

- «Привязанный образ» («Associated Image») — изображение, связанное с «Мета-пулом». Изображение должно быть предварительно добавлено в репозиторий изображений (раздел «Инструменты»→«Галерея»);

- «Пул-группа» («Pool group») — позволяет группировать различные «Мета-пулы». Группа должна быть предварительно создана в разделе «Пулы»→«Группы»;

- «Видимый» («Visible») — если этот параметр отключен, «Мета-пул» не будет отображаться у пользователей;

- «Доступ к календарю запрещён» («Calendar Access denied text») — текст, который будет отображаться, когда доступ к «Мета-пулу» запрещен приложением календаря доступа;

- «Выбор транспорта» («Transport Selection») — указывает как на «Мета-пул» будет назначен транспорт:

- «Automatic selection» — будет доступен транспорт с самым низким приоритетом, назначенным пулу услуг (выбор транспорта не допускается);

- «Use only common transports» — в мета-пуле будет доступен транспорт, который является общим для всего пула услуг;

- «Group Transports by label» — в мета-пуле будет доступен транспорт, которому назначены метки (это поле находится в настройках транспорта на вкладке «Дополнительно»).

Сохранив конфигурацию «Мета-пула», можно начать регистрацию «Пулов услуг». Для этого следует дважды щелкнуть мышью по строке созданного «Мета-пула» или в контекстном меню «Мета-пула» выбрать пункт «Подробность»:

Чтобы добавить «Пул услуг» в «Мета-пул», следует нажать кнопку «Новый»:

Для добавления «Пула услуг» необходимо указать:

- «Приоритет» («Priority») —приоритет, который будет иметь «Пул услуг» в «Мета-пуле» (чем ниже значение, тем больше приоритет);

- «Пул услуг» («Service pool») — «Пул услуг», который будет добавлен в «Мета-пул» («Пул услуг» должен быть предварительно создан);

- «Включено» («Enabled») — включает или отключает видимость «Пула услуг» в «Мета-пуле».

Можно добавить столько «Пулов услуг», сколько нужно, комбинируя службы, размещенные на разных платформах виртуализации (PVE, KVM, OpenNebula и т.д.), серверах приложений и статических устройствах.

Как и при создании «Пула услуг», здесь есть следующие вкладки с информацией и конфигурацией:

- «Назначенные сервисы» («Assigned services») — показывает службы, назначенные пользователям (можно вручную удалить назначение и переназначить другому пользователю);

- «Группы» («Groups») — указывает, какие группы пользователей будут иметь доступ к услуге;

- «Доступ к календарям» («Access calendars») — позволяет применить ранее созданный календарь доступа;

- «Журналы» («Logs») — журналы «Мета-пула».

Управление доступом по календарю

В OpenUDS можно настроить разрешение или ограничение доступа пользователей к удаленным рабочим столам и виртуальным приложениям по датам и временным интервалам.

С помощью календаря также можно автоматизировать определенные задачи в «Пуле услуг» («Service Pools»), такие как создание новых публикаций, настройка значений системного кэша, добавление/удаление групп и транспорта, изменение максимального количества услуг.

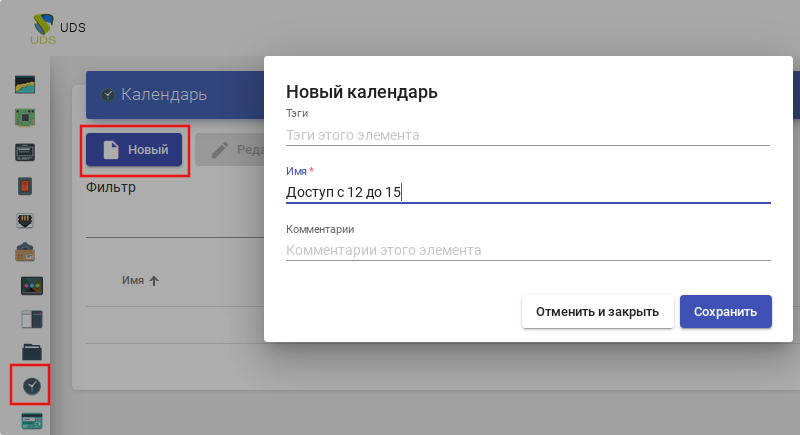

Чтобы создать календарь следует в разделе «Пулы» выбрать «Календари» («Calendars»), нажать кнопку «Новый», в открывшемся окне ввести описательное название в поле «Имя» и нажать кнопку «Сохранить»:

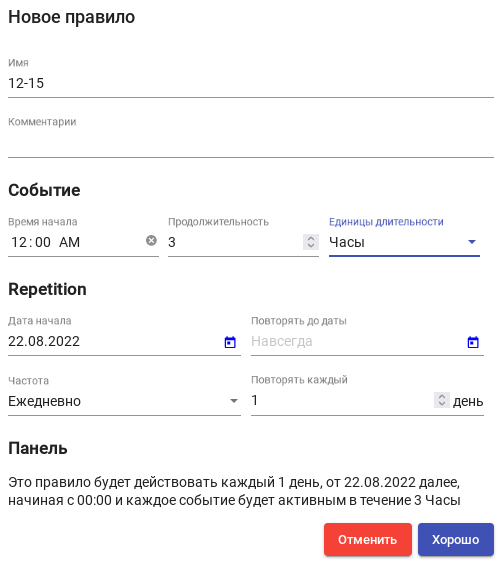

В «Календаре» можно зарегистрировать правила, чтобы запланировать доступность услуги в определенное время. Для создания правила следует выбрать календарь (дважды щелкнуть мышью по строке созданного календаря или в контекстном меню календаря выбрать пункт «Подробность») и нажать кнопку «Новый»:

Минимальные параметры для настройки правила:

- «Имя» («Name») — имя правила;

- «Событие» («Event») — настройка времени выполнения. Необходимо указать время начала и продолжительность события (в минутах/часах/днях/неделях);

- «Периодичность» («Repetition») — настройка периодичности выполнения. Необходимо указать дату начала, частоту повторения правила (ежедневно/еженедельно/ежемесячно/ежегодно/по будням) и указать интервал повторения (в днях);

- «Панель» («Summary») — показывает сводные данные (резюме) всех ранее указанных настроек.

После нажатия кнопки «Хорошо» будет создано правило, которое можно будет назначить «Пулу услуг» (виртуальному рабочему столу и/или приложению).

Разрешение/запрет доступа

После настройки правил в календарях их можно использовать для управления доступом пользователей к службам рабочего стола или приложениям. Для этого следует выбрать нужный «Пул услуг», перейти на вкладку «Доступ к календарям» («Access Calendars») и нажать кнопку «Новый»:

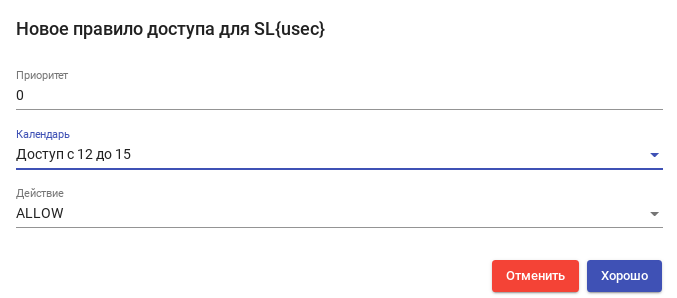

В открывшемся окне необходимо указать приоритет доступа, выбрать календарь и указать действие, которое будет применяться при доступе к сервису:

Доступ к сервису «SL» запрещен:

Запланированные действия

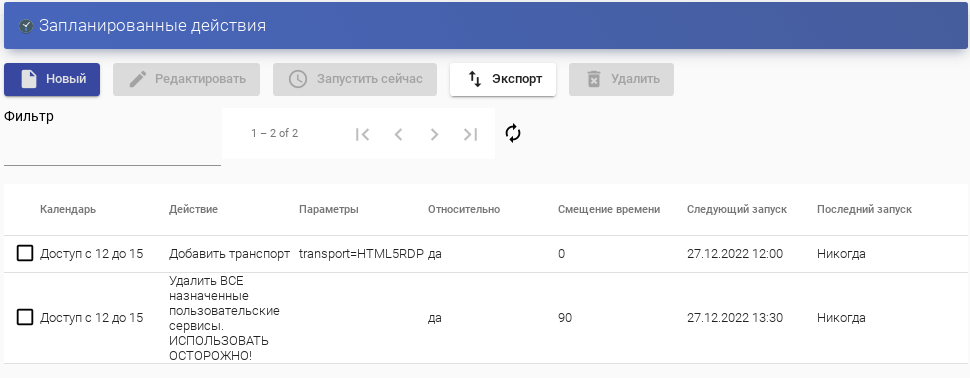

После настройки правил в календарях их можно использовать для планирования определенные задач в «Пуле услуг». Для этого следует выбрать нужный «Пул услуг», перейти на вкладку «Запланированные действия» («Scheduled actions») и нажать кнопку «Новый»:

В открывшемся окне необходимо указать календарь, время, в течение которого будет выполняться действие, выбрать действие, которое необходимо выполнить (список возможных действий зависит от поставщика услуг данного пула):

- «Установить начальные сервисы» («Set initial services») — сбрасывает минимальное количество созданных и настроенных виртуальных рабочих столов;

- «Установить размер кэша» («Set cache size») — сбрасывает виртуальные рабочие столы, доступные в системном кэше. Эти рабочие столы будут настроены и готовы к назначению пользователю;

- «Установить максимальное количество сервисов» («Set maximum number of services») — изменяет максимальное количество виртуальных рабочих столов в «Service Pool»;

- «Установить размер L2 кэша» («Set cache L2 size») — сбрасывает виртуальные рабочие столы, доступные в кэше L2;

- «Публикация» («Publish») — создание новой публикации в «Пуле услуг»;

- «Добавить транспорт» («Add a transport») — добавляет существующий транспорт в «Пул услуг»;

- «Удалить транспорт» («Remove a transport») — удаляет транспорт из «Пула услуг»;

- «Удалить все транспорты» («Remove all transports») — удаляет весь транспорт из «Пула услуг»;

- «Добавить группу» («Add a group») — добавляет существующую группу в «Пул услуг»;

- «Удалить группу» («Remove a group») — удаляет группу из «Пула услуг»;

- «Удалить все группы» («Remove all groups») — удаляет все группы из «Пула услуг»;

- «Устанавливает игнорирование неиспользуемых» («Sets the ignore unused») — устанавливает параметр «Игнорировать неиспользуемые»;

- «Удалить ВСЕ назначенные пользовательские сервисы» («Remove ALL assigned user service») — удаляет все службы, назначенные пользователям;

- «Удалить СТАРЫЕ назначенные пользовательские сервисы» («Remove OLD assigned user service») — удаляет службы, назначенные пользователям, которые не использовались заданное время.

После сохранения появится запланированная задача, выполняющая конкретное действие в данном «Пуле услуг»:

Настройка разрешений

В OpenUDS можно назначать пользователям и группам пользователей права доступа к различным элементам администрирования. Разрешения будут назначены непосредственно для каждого элемента, а также будут применяться к его подэлементам.

Для предоставления разрешения к элементу администрирования следует выбрать элемент и нажать кнопку «Разрешения» («Permissions»), например, в «Пуле услуг»:

В окне разрешений следует нажать ссылку «Новое разрешение…» («New permission…») для групп или пользователей, затем выбрать аутентификатор и группу/пользователя, к которым будет применяться разрешение. Также нужно указать, будет ли пользователь/группа иметь доступ «Только для чтения» к элементу («Read only») или «Полный доступ» («Full Access»):

После сохранения настроек, пользователи, которым назначена роль «Штатный сотрудник», смогут получить доступ к этому элементу администрирования с назначенными разрешениями.

Разрешения типа «Полный доступ» («Управлять») могут применяться только к элементам второго уровня («Календари», «Пулы услуг» и т.д.).

Конфигурация OpenUDS

В разделе «Конфигурация» можно настроить ряд параметров, которые будут определять работу системы. Эти параметры отвечают за определение таких аспектов, как безопасность, режим работы, подключение и т.д. как самой системы OpenUDS, так и её связи с виртуальными платформами, зарегистрированными в OpenUDS.

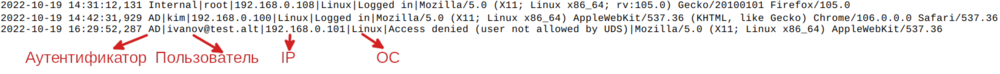

Вкладка «UDS»: